Clavier Flash, le clavier espion sur Android

Android doit encore supporter le lourd fardeau de l’insécurité. Et c’est injuste, puisqu’elle déploie depuis quelques années de gros efforts pour que ses utilisateurs ne sentent à aucun moment que le téléchargement d’une application sur Google Play met leur terminal en danger. Cependant, on vient de découvrir que l’une des applications les plus téléchargées de sa boutique, Flash Keyboard , était en réalité une application dédiée à l’espionnage, c’est-à-dire à la collecte de données privées auprès des utilisateurs.

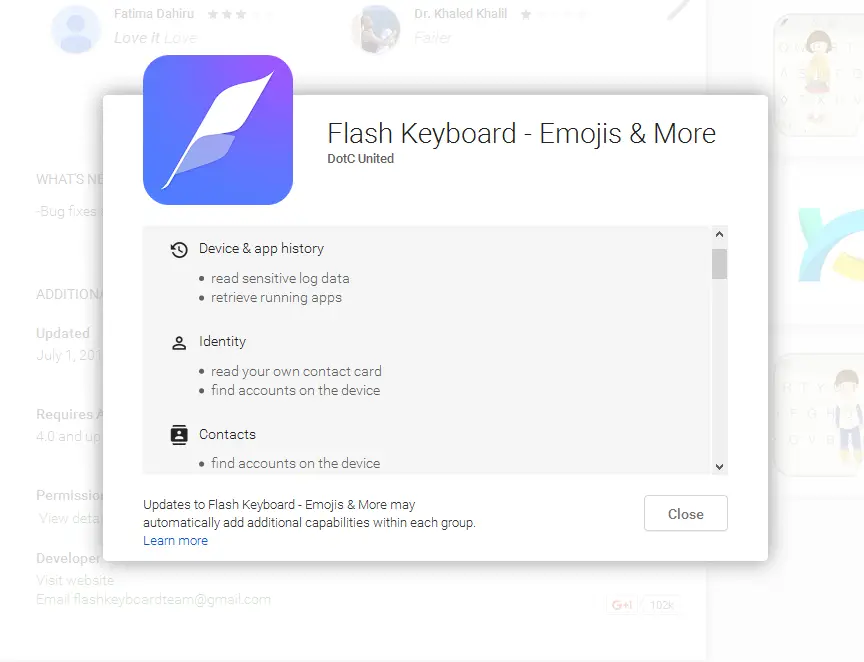

Celui qui a découvert que Flash Keyboard n’était pas digne de confiance était Pentest, une société de sécurité qui a fait un rapport plutôt négatif sur cette application de clavier . Et gardez à l’esprit que ce n’était pas n’importe quelle application. Avec plus de 50 millions de téléchargements sur Google Play et atteignant la 11e position en termes de popularité , le clavier Flash était l’une des alternatives de clavier Android de référence.

C’est précisément cette popularité qui lui a donné une aura de sécurité pour amener les utilisateurs à lui faire de plus en plus confiance. Plus il était populaire, plus il était téléchargé de personnes et plus il était susceptible de collecter des données d’utilisateurs privés.

Le fonctionnement du clavier Flash

Pentest s’est rendu compte que Flash Keyboard demandait trop d’autorisations, la plupart d’entre elles n’ayant rien à voir avec la fonction qu’il était censé remplir, c’est-à-dire être un simple clavier pour les appareils tactiles. Par exemple, je voulais avoir accès au WiFi, au Bluetooth et même à la localisation géographique . En outre, il a demandé l’autorisation de lire les SMS ou de supprimer les notifications de téléchargement. Même Flash Keyboard a également demandé des autorisations d’administrateur pour accéder à l’écran de verrouillage afin de toujours l’avoir à votre disposition et aussi pour le rendre plus difficile à désinstaller.

Avec tous ces accès, il n’est pas étonnant qu’au final, on ait découvert qu’elle était responsable de placer des publicités sur les écrans de verrouillage des utilisateurs et même d’envoyer des informations à des serveurs distants aux États-Unis, aux Pays-Bas et en Chine . Les informations privées envoyées à ces serveurs comprenaient le fabricant de l’appareil, la version d’Android, le SSID, le MAC, l’IMEI, les réseaux mobiles, les données GPS, les informations sur les appareils Wi-Fi et Bluetooth à proximité, ainsi que d’autres informations.

Après la publication de ce rapport, Google l’a immédiatement retiré de sa boutique, mais il est revenu tout de suite , ayant théoriquement « corrigé » leur problème de logiciel espion. Dans tous les cas, bien que l’application ne contienne plus de malware de ce type, chez Softzone nous vous recommandons de ne pas installer cette application ou toute autre application de ce développeur . C’est le moins que l’on puisse faire pour punir ce type de comportement.

Cela pourrait vous intéresser …

- La stratégie de Microsoft pour conquérir le marché Android

- Les 5 fonctionnalités Android Nougat les plus attendues