Sécurité

-

Ce sont les services de stockage cloud les plus sécurisés

Le stockage en nuage est devenu ces dernières années quelque chose de vraiment utilisé par les utilisateurs à la fois…

Lire plus » -

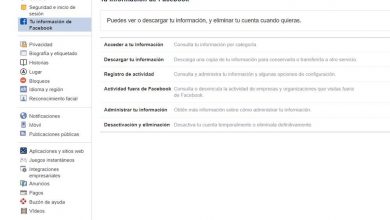

Découvrez quels services ont partagé vos données Facebook

Lorsque nous utilisons nos réseaux sociaux, nous avons un large éventail de possibilités. Nous pouvons partager des images et des…

Lire plus » -

Crypto ransomware vs locker ransomware : en quoi ils diffèrent

Les ransomwares sont sans aucun doute l’une des menaces les plus dangereuses que l’on puisse trouver sur Internet. C’est quelque…

Lire plus » -

Toutes les clés pour éviter les configurations SaaS incorrectes

Aujourd’hui, les entreprises dépendent d’applications SaaS (Software as a Service) pour d’innombrables tâches. Parmi ses fonctions, nous pourrions les utiliser…

Lire plus » -

Attaque de porte dérobée : qu’est-ce que c’est, comment cela affecte-t-il et comment l’éviter

Il existe de nombreuses attaques que nous pouvons subir en surfant sur le net. Les pirates informatiques utilisent plusieurs stratégies…

Lire plus » -

Améliorez la sécurité de Zoom en activant l’authentification à deux facteurs

Chaque jour, nous utilisons de nombreux comptes de différents types pour travailler, rencontrer ou interagir avec les autres. Les cybercriminels…

Lire plus » -

Est-il sûr d’utiliser le navigateur comme gestionnaire de clés ?

Les mots de passe sont l’un des principaux obstacles que nous avons pour empêcher les intrus d’entrer dans nos comptes…

Lire plus » -

Logiciel de périmètre défini, une protection efficace et puissante pour les réseaux

Tout semble indiquer que les mesures de protection que nous avons mises en place dans nos routeurs, nos commutateurs et…

Lire plus » -

Utilisez-vous un livre électronique ? Conseils pour qu’ils ne vous infectent pas

La sécurité est quelque chose qui doit toujours être maintenu quel que soit le type d’appareil que nous utilisons. Aujourd’hui,…

Lire plus » -

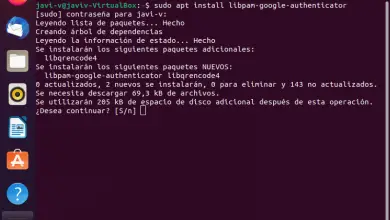

Activez l’authentification en deux étapes sur votre serveur Ubuntu Linux

La protection de nos systèmes et appareils est essentielle. Nous utilisons constamment des mots de passe pour nous connecter aux…

Lire plus »