Qu’est-ce que Telnet et comment l’activer dans Windows 10?

Si vous avez un ordinateur avec un système d’exploitation Windows , vous avez probablement entendu parler de Telnet à un moment donné . Mais, même si ce n’est pas le cas, nous essaierons dans les lignes suivantes de vous offrir toutes les informations concernant ce système: quelles sont ses principales utilisations et comment l’activer sur notre ordinateur?

La première chose à considérer est que Telnet est l’un des nombreux protocoles d’accès à distance à d’autres appareils auxquels nous pouvons faire confiance. En fait, c’est l’un des plus anciens de ce segment. Et, presque comme conséquence directe de cette antiquité, la plupart des informaticiens ne lui font pas confiance aujourd’hui. Ceci, car il n’a pas de mécanisme de cryptage des données, donc toutes les informations pourraient être interceptées.

Qu’est-ce que Telnet et comment ça marche?

Eh bien, comme nous l’avons déjà dit, Telnet est une méthode d’accès à distance, à distance à d’autres ordinateurs. Développé à la fin des années 1960, cela explique pourquoi il ne met pas l’accent sur la cybersécurité comme la plupart de ceux qui ont suivi. Pour ces temps, il s’agit sans aucun doute d’un protocole dangereux.

Bien sûr, pour mieux comprendre, il faut penser comme on pouvait penser à ce moment-là. Les systèmes d’exploitation tels que nous les connaissons aujourd’hui n’existaient pas. Il n’y avait aucune trace de Windows, Linux ou Mac OS X. Il n’y avait aucun bureau, menu ou dossier à parcourir. Pas d’Internet ni de navigateurs pour en profiter. Par conséquent, il dépendait presque trop de ce que les diverses commandes permettaient.

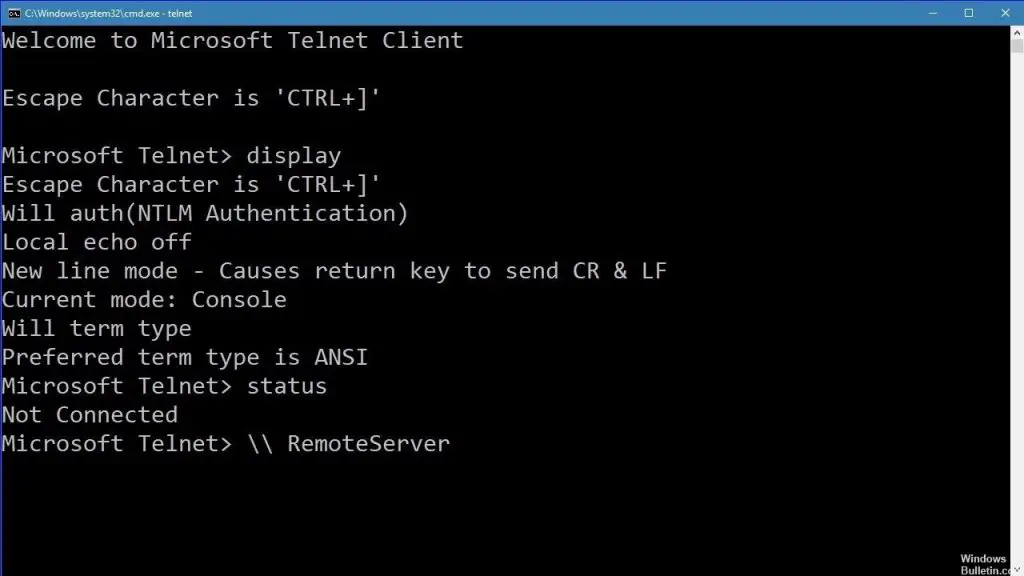

Pour le reste, Telnet fonctionne grâce au protocole TCP, qui est généralement situé sur le port 23. C’est là que le serveur reçoit les connexions des clients, leur accordant l’accès dont ils ont besoin. Une console de commande de la machine est utilisée, qui est capable d’exécuter du texte brut dans les deux sens, en raison de sa polyvalence.

Principales utilisations

Pendant la plupart de ses années populaires, Telnet a été utilisé par des personnes plus compétentes pour aider les autres au-delà de la distance qui les séparait. Gardez à l’esprit qu’à l’époque, seuls quelques-uns savaient vraiment comment fonctionnaient les ordinateurs. Ces personnes ont établi des sessions interactives via un serveur, cherchant à résoudre les problèmes que d’autres pourraient rencontrer.

Pour que Telnet soit activé, il était essentiel que les deux ordinateurs communiquent avec le même protocole. À partir de ce point de départ, l’un a demandé l’accès à l’autre, qui a servi d’hôte. Tous deux ont assuré l’identité de l’autre au moyen d’un nom d’utilisateur et d’un mot de passe préalablement convenus.

Lorsque ces données ont été ajoutées, le deuxième système a finalement été accédé. Bien sûr, pour se déplacer entre ces contenus, il fallait savoir très bien gérer la console de commande. Sinon, il était impossible de passer à autre chose. En fin de compte, tout était une question d’assistance à distance.

Comment activer Telnet dans Windows 10?

Même avec tout ce qui est dit ci-dessus, et avec les réserves de l’affaire liées au peu de sécurité qu’offre Telnet, il est possible d’activer ce protocole sur notre ordinateur si nous le souhaitons pour une raison quelconque.

La première chose à faire est d’ouvrir le menu Démarrer

- Là, allez aux fonctionnalités

- Cliquez sur Activer ou désactiver les fonctionnalités Windows

- Une fenêtre s’ouvre dans laquelle vous pouvez activer les fonctionnalités avancées de Windows

- Trouvez le client Telnet et cliquez sur OK

- Windows traitera cette demande pendant quelques secondes, jusqu’à ce que le processus soit terminé

Il est important de noter que cette procédure doit être effectuée sur les deux machines que l’on souhaite synchroniser.

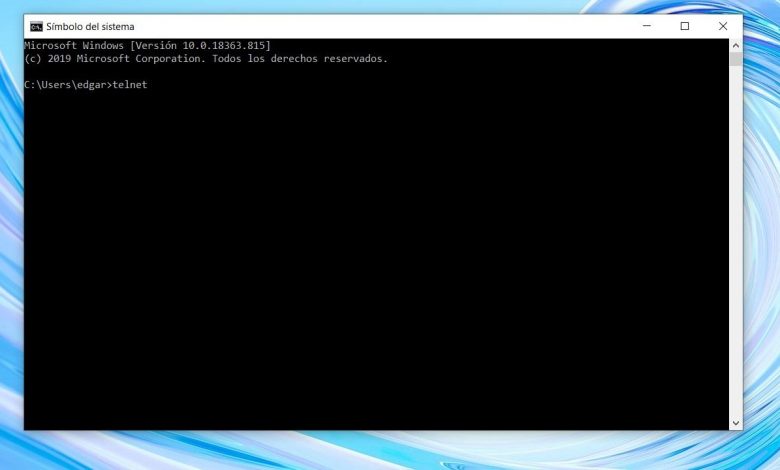

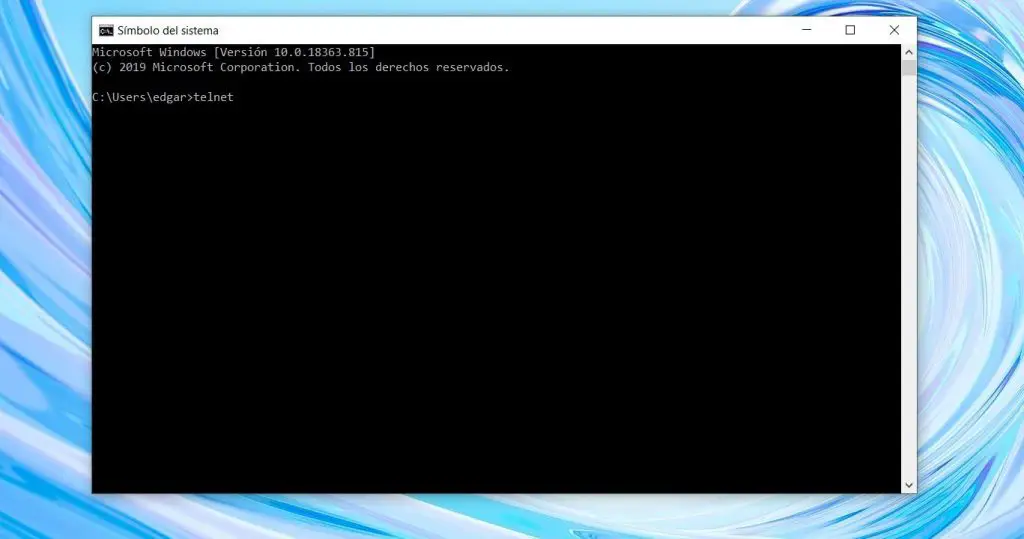

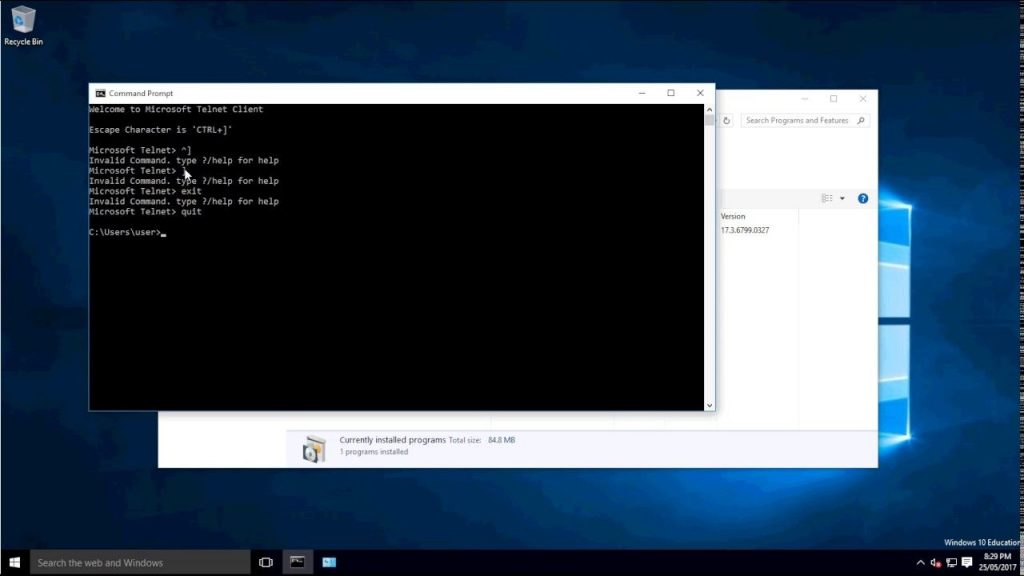

Lorsque les deux sont prêts, vous devez ouvrir l’une des consoles Windows natives, qui peut bien être Windows PowerShell, ou l’invite de commandes. À partir de cet espace, vous pouvez exécuter les fonctions autorisées par Telnet. L’un d’eux, comme nous l’avons dit, celui qui a été le plus fréquemment utilisé est l’accès à un ordinateur tiers.

Vous pouvez rencontrer le message d’erreur étrange à ce stade. Cela a à voir avec le fait que les ordinateurs modernes peuvent détecter ce type d’accès avec certains créés par un pirate informatique.

De plus, nous tenons à vous rappeler que, comme les connexions ne sont pas cryptées, vous risquez d’être attaqué pendant les sessions. Par conséquent, essayez de ne pas avoir de données importantes sous la main dans ces cas.