-

l'Internet

Où louer un VPS pas cher ?

De plus en plus d’utilisateurs recherchent des serveurs VPS (Virtual Private Server) dans les différents hébergements, car c’est une solution…

Lire plus » -

Sécurité

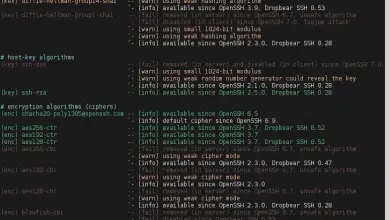

Vérifiez la sécurité de votre serveur SSH et protégez-le des attaques

Le protocole SSH est aujourd’hui essentiel pour gérer en toute sécurité les serveurs, les routeurs, les commutateurs et autres types…

Lire plus » -

Sécurité

Découvrez les principaux types d’attaques de phishing

Lorsque nous surfons sur Internet, nous devons faire face à de nombreuses attaques. De nombreux types de logiciels malveillants qui,…

Lire plus » -

l'Internet

Pourquoi le ping est si important pour jouer en ligne

Quand il s’agit de surfer sur Internet, il y a des facteurs qui comptent beaucoup pour que tout se passe…

Lire plus » -

l'Internet

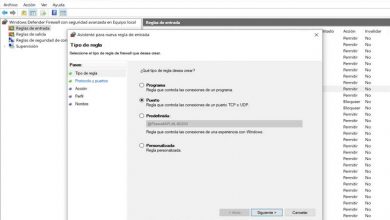

Comment configurer la redirection de port dans Windows 10

Parfois, nous devons configurer certains paramètres pour permettre à notre réseau de fonctionner correctement. Cela peut être au niveau du…

Lire plus » -

Sécurité

Que sont les enregistrements de domaine malveillants et comment affectent-ils

Lorsqu’il s’agit de surfer sur Internet, nous avons à notre disposition une grande variété de sites Web. Cependant, il faut…

Lire plus » -

Domaines de premier niveau : sachez ce qu’ils sont et tout ce qui existe

De nombreux lecteurs se demandent combien de TLD (Top-Level Domains) existent aujourd’hui, ce qu’ils sont et comment ils sont organisés.…

Lire plus » -

Sécurité

Utilisez-vous un MacBook ? Conseils pour vous protéger des cyberattaques

Pensez-vous que votre MacBook est sûr pour le simple fait d’avoir le système d’exploitation Apple ? Gardez à l’esprit le…

Lire plus » -

l'Internet

Quels routeurs professionnels disposent d’un VPN pour nous connecter à l’entreprise ?

Les fabricants de routeurs professionnels intègrent souvent des serveurs VPN et des clients pour établir des connexions sécurisées avec d’autres…

Lire plus » -

Sécurité

A quoi sert la segmentation du réseau et pourquoi est-il conseillé de la mettre en œuvre ?

Il est indéniable que les réseaux deviennent de plus en plus vulnérables . Tout processus, amélioration ou configuration peut contribuer…

Lire plus »