Quelle est la probabilité qu’une entreprise soit piratée par e-mail ?

Le courrier électronique est un moyen de communication très important. Il s’adresse aussi bien aux particuliers qu’aux entreprises. C’est un moyen simple et rapide d’envoyer un message, de joindre des fichiers ou de mener des négociations commerciales. Maintenant, tout le monde sait qu’il représente également l’un des logiciels malveillants et des menaces les plus importants. Aujourd’hui, nous allons parler d’un service intéressant qui nous permet de calculer la probabilité que notre entreprise soit attaquée par courrier électronique .

L’importance du courrier électronique dans les entreprises

Aujourd’hui, pratiquement toutes les entreprises qui existent en Espagne auront au moins une adresse e-mail . C’est le moyen d’être en contact avec les fournisseurs, les clients et toute personne ou organisation qui souhaite consulter quelque chose.

Au fil du temps, il a pris de l’importance et est devenu essentiel. Bien entendu, cela pose également des problèmes de sécurité . De nombreux types d’attaques viennent de cette façon, et les pirates peuvent envoyer des menaces qui compromettent notre confidentialité et notre sécurité.

De nombreuses entreprises ont été compromises précisément par une mauvaise utilisation du courrier électronique . Nous allons parler d’un service qui nous permet de calculer la probabilité que cela se produise. On peut prévoir que cela dépendra du type d’entreprise et de ce à quoi cette organisation se consacre, entre autres.

Comment connaître la probabilité que votre entreprise soit attaquée par email

La probabilité qu’une entreprise soit affectée par une attaque par courrier électronique dépendra de plusieurs facteurs. D’une part le type d’entreprise, comme nous l’avons mentionné. Mais aussi le nombre de mails que nous avons et d’autres mesures plus difficiles à quantifier, comme le niveau de stress et d’épuisement.

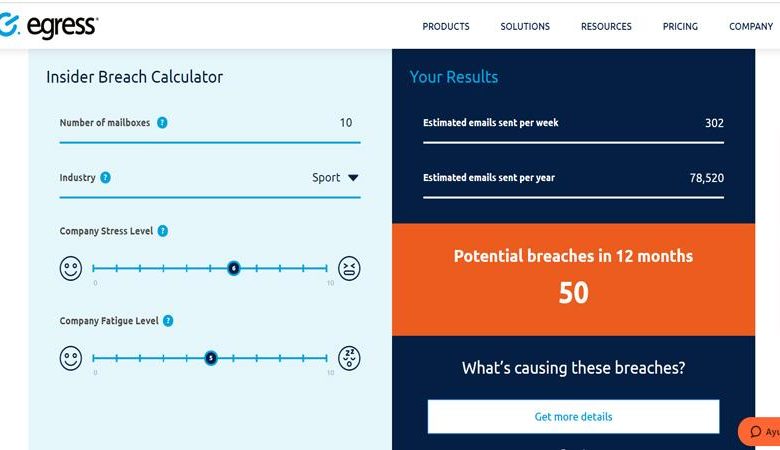

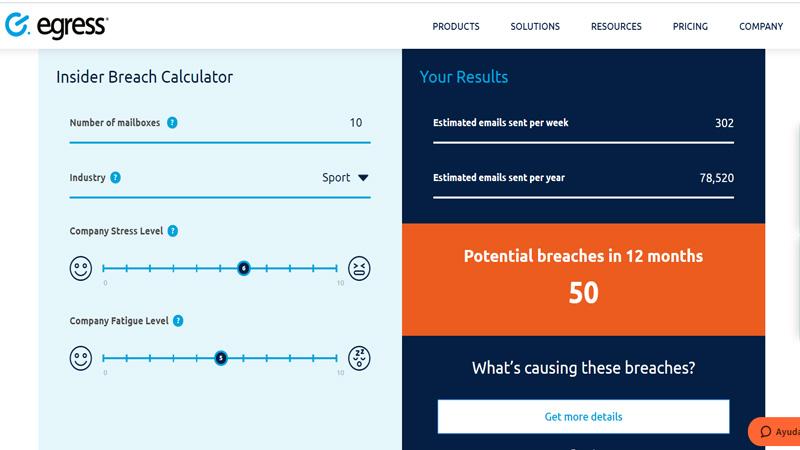

Depuis Egress, ils ont lancé un service capable de déterminer le niveau de probabilité qu’une organisation subisse une attaque par courrier électronique. Ici, ils tiennent compte de ce que nous avons mentionné.

L’utilisation de ce service est très simple et intuitive . Il faut mettre deux valeurs faciles à calculer : le nombre d’adresses email que nous utilisons et le type de secteur. Il faudra aussi introduire deux sections un peu plus difficiles à calculer et qui dépendront aussi de l’interprétation de chacun : le niveau de stress et le niveau d’épuisement.

Une fois que nous aurons saisi ces données, cela générera la probabilité que nous soyons piratés par courrier électronique au cours des 12 prochains mois. Dans notre exemple, nous avons mis une entreprise de sport fictive, avec 10 comptes de messagerie, un niveau de stress de 6 sur 10 et de 5 sur 10 pour épuisement. La probabilité d’avoir une attaque dans les 12 prochains mois est de 50%.

Si nous descendons, il nous montrera plus d’informations à ce sujet. Il détaille les raisons pour avoir pu subir cette attaque. Il nous montre même la probabilité de faire chaque erreur. Par exemple, envoyer de fausses informations à une adresse qu’on ne devrait pas, cliquer sur un lien malveillant, répondre à un email de Phishing… On peut voir tout cela décomposé.

Au-delà de cette page qui calcule la probabilité que nous soyons piratés, nous pouvons également en utiliser d’autres qui nous disent si nous avons été attaqués. Un moyen de savoir si notre e-mail est en danger . Un exemple est le gestionnaire de mots de passe de Google . Il nous permet de savoir si nos clés ont été volées.

Il existe également d’autres outils tels que Have I Been Pwned pour vérifier si notre e-mail a subi une faille de sécurité.

Conseils de sécurité pour éviter d’être piraté

Maintenant, une grande partie des chances de ne pas être piraté peut être entre nos mains. Il est important que nous mettions en pratique une série de conseils pour améliorer notre sécurité et notre confidentialité. Le tout dans le but que nos mots de passe ne soient pas volés et ainsi protéger les comptes que nous avons.

Utilisez des mots de passe forts

Une chose essentielle est d’utiliser des mots de passe forts . Cela signifie qu’ils sont uniques, longs et ne contiennent pas de mots ou de chiffres qui nous relient. Un bon mot de passe doit contenir des lettres (majuscules et minuscules), des chiffres et d’autres caractères spéciaux. Ce n’est qu’alors que nous créerons un mot de passe vraiment fort. Il est également conseillé de changer périodiquement nos mots de passe. Nous vous recommandons de lire notre article complet sur comment créer des mots de passe forts , où vous trouverez en détail tout ce dont vous devez tenir compte.

Utiliser l’authentification en deux étapes

De plus en plus de plateformes et de services ont une authentification en deux étapes . Ils nous permettent d’ajouter une étape supplémentaire lors de la connexion. De cette façon, même si quelqu’un volait notre mot de passe, il ne pourrait pas accéder au compte sans cette deuxième étape. Notre conseil est d’activer l’authentification en deux étapes dans la mesure du possible. De nombreux réseaux sociaux, comptes de messagerie et plateformes en général sur le réseau incluent cette option. Une façon de plus d’éviter d’être piraté.

Gardez l’équipement sûr et à jour

Bien sûr, vous devez garder le matériel en bon état. Cela signifie utiliser des outils de sécurité avec lesquels détecter les logiciels malveillants et les menaces possibles qui atteignent notre système. Un bon antivirus peut aider à les éliminer. De la même manière, il est essentiel que les appareils et les systèmes soient toujours mis à jour . Parfois, des vulnérabilités peuvent émerger qui sont exploitées par des pirates pour mener leurs attaques. Si nous avons tous les correctifs et mises à jour installés, nous pouvons traiter ces problèmes.

Bon sens

Enfin, même si c’est le plus important, il faut avoir du bon sens . De nombreux types d’attaques nécessitent une interaction de l’utilisateur. Un exemple est les attaques de phishing qui sont si répandues aujourd’hui. Nous devons toujours être vigilants et ne pas tomber dans d’éventuels pièges qui pourraient voler nos identifiants et mots de passe. Il est important de toujours télécharger à partir de sources officielles, de ne pas accéder à des liens tiers qui ne sont pas garantis, de faire attention aux éventuelles pièces jointes qui arrivent par e-mail.