Restez au courant de toutes les vulnérabilités avec ces bases de données

Il n’est pas possible qu’une semaine s’écoule sans qu’une vulnérabilité soit découverte. Cependant, il est nécessaire que cette vulnérabilité et toutes les informations qui y sont associées soient disponibles dans un format accessible, ordonné et fiable. Ensuite, nous allons tout expliquer sur les bases de données de vulnérabilités les plus importantes. Un aspect important est que les différentes solutions de gestion de la sécurité informatique utilisent ces bases de données pour nous aider à atténuer les risques de cyberattaques potentielles.

CVE (vulnérabilités et expositions communes)

C’est l’une des sources les plus fiables lorsqu’il s’agit d’identifier, d’analyser et de certifier une vulnérabilité trouvée. Chacune des vulnérabilités présentes dans cette base de données possède un numéro CVE . Cette dernière est assurée par un groupe d’autorités spécialisées du groupe de travail CVE.

Mais pourquoi une vulnérabilité aurait-elle un numéro d’identifiant ? Cela permet au traitement des informations la concernant d’être beaucoup plus fiable, en évitant les ambiguïtés ou les données erronées qui endommagent les informations concernant la vulnérabilité en question.

Ce même numéro permet de l’identifier et de l’évaluer facilement par les différents outils de sécurité tels que SIEM, que sont les Systèmes de Gestion de l’Information et les Événements de Sécurité, afin qu’ils puissent faciliter la mise en place d’actions pour atténuer les risques.

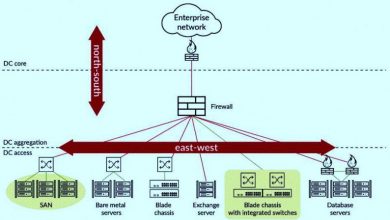

Depuis sa création en 1999, CVE est devenu un standard lorsqu’il s’agit de rendre publique toute vulnérabilité. Comme nous l’avons évoqué, les différents outils de sécurité mis en place, notamment dans les réseaux d’entreprise, les personnes spécialisées en sécurité informatique, et même le grand public, parviennent à communiquer de manière plus fluide. Ce dernier, concernant ce qui constitue une certaine vulnérabilité et ses impacts.

Nous sommes sûrs qu’à un moment donné, vous aurez lu une actualité, une publication ou un tweet concernant une ou plusieurs vulnérabilités. Dans de nombreux cas, ils se réfèrent au numéro CVE comme une forme de sauvegarde sûre et fiable concernant les informations présentées. Nous vous suggérons de suivre le propre compte Twitter de la CVE pour être au courant de tout ce qui est connu concernant les dernières vulnérabilités.

Base de données de vulnérabilité CERT

Une autre base de données qui correspond cette fois au prestigieux CERT ( Computer Emergency Response Team ). Il fournit des informations sur toute vulnérabilité logicielle. Les données incluses sont des détails techniques, des solutions possibles et quels fabricants sont concernés. Plusieurs des documents trouvés sont le résultat des efforts d’individus. Aussi, les personnes qui travaillent à l’extérieur des institutions gouvernementales afin de rendre les informations trouvées accessibles à tous.

Par conséquent, plusieurs enregistrements pourraient donner l’impression qu’il y a un manque de profondeur concernant une ou plusieurs données. C’est pourquoi le CERT lui-même recommande de se référer aux bases de données des institutions gouvernementales telles que le NVD , dont nous parlerons ci-dessous.

NVD (Base de données nationale sur les vulnérabilités)

Comme nous en avons discuté récemment, cette base de données est liée à une institution gouvernementale. C’est le NIST , qui est l’Institut national des normes et de la technologie. Il s’agit d’un vaste référentiel qui héberge des données concernant les vulnérabilités qui ont été gérées via le protocole SCAP. Son acronyme signifie Security Content Automation Protocol .

L’avantage direct de ces données est qu’elles facilitent grandement l’automatisation des tâches répétitives de gestion des vulnérabilités, de mesure des indicateurs de sécurité et de conformité. De plus, vous pouvez trouver tout ce qui concerne les failles de sécurité présentes dans tous les types de logiciels. De plus, vous connaîtrez les erreurs de configuration, le nom du fabricant concerné et les impacts potentiels de la vulnérabilité ou du défaut trouvé.

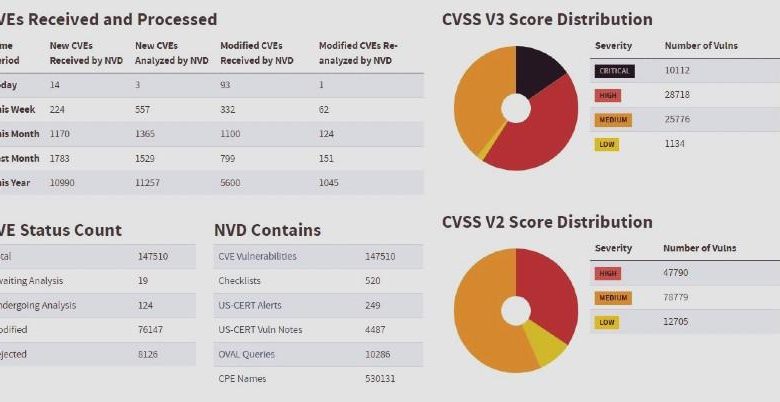

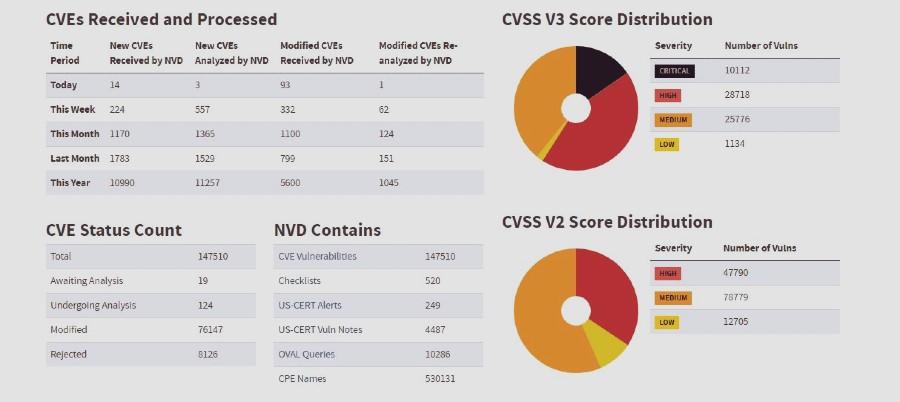

Un détail très important est qu’en entrant dans le panneau des statistiques, nous trouverons les vulnérabilités répertoriées avec la classification CVE, qui correspond à la première base de données que nous avons citée. Cela signifie que pratiquement toutes les vulnérabilités citées dans CVE ont une sauvegarde supplémentaire de la base de données nationale. Malgré le fait qu’il s’agisse d’une institution dépendant du gouvernement des États-Unis, c’est l’une des sources les plus consultées pour connaître les dernières vulnérabilités.

D’autre part, ledit panneau montre quelques graphiques basés sur CVSS . Ces acronymes signifient Common Vulnerability Scoring System . Il s’agit d’une norme ouverte qui est utilisée pour mesurer la gravité de chacune des vulnérabilités trouvées. Fondamentalement, il existe quatre possibilités ou niveaux : faible, moyen, élevé et critique. Il est conclu qu’une vulnérabilité a un certain niveau basé sur une série de métriques. La norme, ainsi que toutes les bases de données que nous avons citées, sont librement accessibles à toute personne intéressée.

L’importance des bases de données de vulnérabilité

Dans RedesZone, nous avons recommandé les principaux outils pour gérer la sécurité de votre réseau. Les plus importants sont ceux qui ont l’approche de réponse aux incidents, c’est-à-dire la réponse aux incidents. Cependant, comment font-ils ? Quelles sont les données qu’ils gèrent pour qu’ils puissent vous dire qu’une ou plusieurs failles de sécurité ont été trouvées dans votre réseau ou une vulnérabilité dans un logiciel ?

Justement, les bases de données que nous avons citées et d’autres sont les principaux contributeurs aux solutions de gestion de la sécurité. Avant qu’il n’y ait des normes telles que CVE et CVSS, les différentes solutions avaient leurs propres bases de données et avec une grande disparité de critères pour les nommer, classer leur criticité et d’autres aspects. Ce contexte de vulnérabilités souligne une fois de plus l’importance des normes dans pratiquement tout ce que nous faisons.