Utilisez-vous Windows ? Protégez votre ordinateur contre les ransomwares par courrier électronique

En tant que responsable de la gestion du réseau de votre entreprise, vous avez tout mis en œuvre pour que les opérations continuent de se dérouler normalement. Mais en ces temps, depuis le domicile de chacun des ouvriers. Cependant, avez-vous pensé à vous protéger contre les attaques dévastatrices comme les ransomwares ? Le manque de concentration sur les mesures de protection peut coûter très cher à un certain secteur de l’organisation ou à l’organisation dans son ensemble. En fin de compte, ceux qui sont les plus touchés sont les utilisateurs.

De nombreuses organisations ont été contraintes de migrer une bonne partie de leur main-d’œuvre chez elles, et même dans certaines entreprises, tous leurs travailleurs. Ce qui n’est souvent pas pris en compte, c’est que, bien que les collaborateurs soient à l’extérieur de l’organisation, ils sont exposés à des cyberattaques, en fait, les cyberattaques sont plus dangereuses dans ces cas car nous n’avons pas les mesures de protection de l’entreprise en question.

Mesures de protection essentielles contre les ransomwares

Malheureusement, presque toutes les bonnes pratiques de cybersécurité appliquées sur le lieu de travail ne sont généralement pas appliquées à la maison. Car il est d’usage de penser que les maisons «sont plus sûres». C’est un mensonge. Il n’y a rien de plus dangereux que le réseau domestique. Vous êtes absolument exposé à tout type de cyberattaques si vous ne prenez pas les mesures nécessaires sur votre ordinateur. Par exemple, l’installation, la configuration et la maintenance de solutions antivirus/antimalware .

D’autre part, nous devons également éviter de profiter de la connectivité depuis notre domicile pour utiliser des services non liés au travail via les e-mails d’entreprise. À un moment donné, un oubli peut survenir : vous recevrez un e-mail avec une pièce jointe ou un lien suspect vous invitant à prendre une certaine mesure.

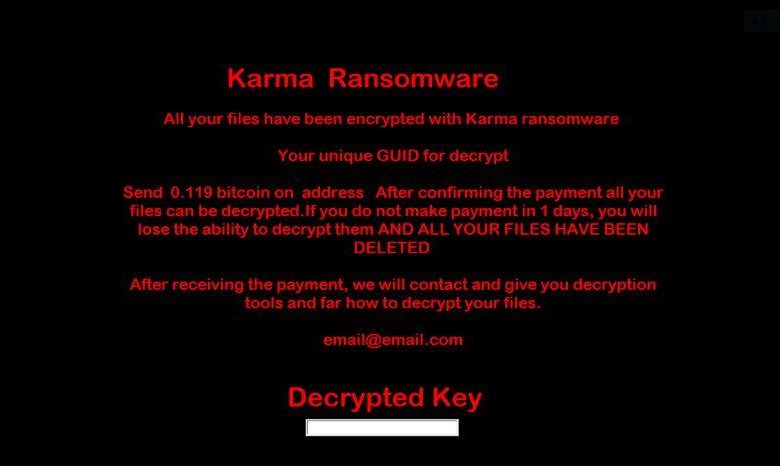

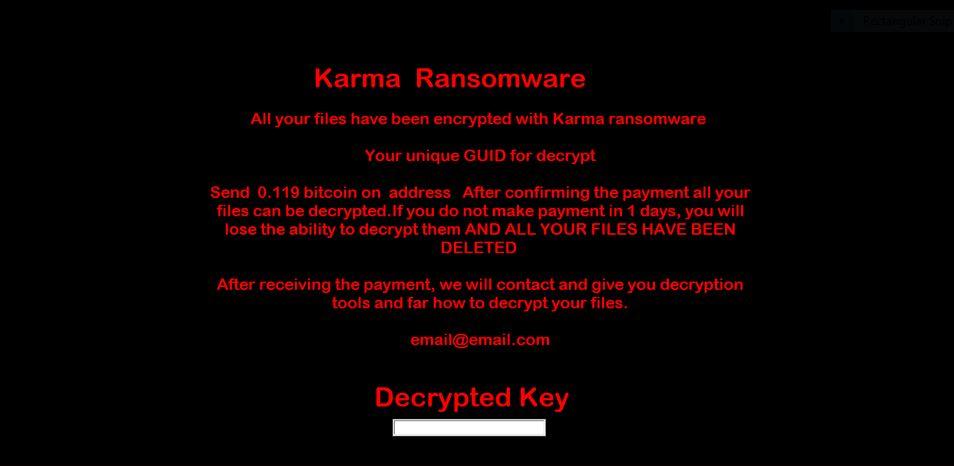

Quelques secondes plus tard, vous avez déjà l’avis à l’écran vous informant que vos fichiers ont été cryptés. Bien que même si vous ne travaillez pas, vous pourriez être victime d’un ransomware pendant votre temps libre.

Exemple de ransomware

N’oubliez pas que les attaques de ransomware sont caractérisées par une rançon . En espagnol, ce terme signifie « sauvetage » . Ce qui signifie que si nous effectuons le paiement de la rançon , nous le ferions pour la rançon de nos fichiers. Cependant, c’est l’une des pratiques les moins recommandées.

Vous êtes plus susceptible d’être à nouveau victime d’un ransomware après l’avoir payé, plutôt que non. C’est comme si le cybercriminel comptait sur vous pour que chaque fois qu’il vous attaque, vous le payiez. C’est comme si le cybercriminel était le directeur des ventes et que vous étiez son client.

Blocage de ports et de protocoles

En tant qu’administrateurs réseau, vous pouvez effectuer une série de configurations de stratégie de groupe. Ceci, dans le but de désactiver toutes les connexions réseau à n’importe quel serveur ou ordinateur, conformément aux politiques. En quoi consiste? Les ports et protocoles communs doivent être bloqués, ce qui devrait en fait être bloqué entre les ordinateurs.

De même, bloquez tous les ports et protocoles courants qui doivent être bloqués lorsqu’il y a une communication entre les ordinateurs et les contrôleurs n’appartenant pas au domaine , ainsi que les serveurs autres que de fichiers . Certains des ports – au niveau du pare-feu Windows – qu’il est recommandé de bloquer sont :

- Bloc de message du serveur

- Protocole TCP – Port 445

- Protocole TCP – Port 135

- Protocole TCP – Port 139

- Protocole de bureau à distance (TCP/3389)

- Gestion à distance Windows / PowerShell à distance

- Protocole TCP – Port 80

- Protocole TCP – Port 5985

- Protocole TCP – Port 5986

- Windows Management Instrumentation

- Plage de numéros de port attribuée via DCOM

N’oubliez pas que ces actions sont effectuées au niveau du pare-feu. En revanche, dans le cas où vous prenez la mesure de bloquer tout type de connexion entrante, c’est-à-dire tout numéro de port et protocole ; certainement pas de trafic. Il est important de considérer que cette mesure n’est appropriée que dans un scénario critique. Ce dernier peut être si l’organisation est victime d’un ransomware.

Au-delà des gestes techniques ou des mesures que nous pouvons prendre pour protéger nos ordinateurs, le plus important est de nous éduquer. La connectivité fait partie de notre quotidien, profitons-en pour accéder à ce guide et à des centaines d’autres qui vous diront tout ce que vous devez savoir pour vous protéger des ransomwares. Aussi, comment rester connecté au quotidien de manière beaucoup plus sécurisée.